Gmail欺骗漏洞引发谷歌“优先级1”调查 媒体

Gmail的BIMI安全漏洞引起“优先级1”调查

文章重点

Google对Gmail的一项BIMI安全漏洞展开“优先级1”调查,原先该漏洞被视为“预期行为”。漏洞影响了Gmail中使用的品牌标识邮件验证方法BIMI,这一功能于2021年上线,但在最近才向18亿用户全面推送。Google回应表示,将要求发送者使用更安全的DKIM标准以保障BIMI的验证状态。Google最近启动了一项对Gmail安全漏洞的“优先级1”调查,之前将其视为“不需要修复的预期行为”。该漏洞涉及到品牌标识邮件验证BIMI的方法,这是Google在2021年推出并在最近全面推送给其18亿用户的电子邮件认证功能。

通过BIMI,当发送者的头像经过认证后,邮件会显示一个蓝色勾选符号,以证明邮件确实来自声称的公司。BIMI并非Google独有,它是一个由多个成员共同支持的验证标准的持续努力。仅影响到Google自行实现的BIMI漏洞引发了人们的关注。

更新6月5日 145pm ET:在这篇报道发布后,Google向SC Media表示:

“此问题源于第三方安全漏洞,允许不法分子看起来更可信。为了保障用户安全,我们要求发送者使用更强大的域名密钥识别邮件DKIM认证标准,来符合品牌标识邮件验证蓝色勾选符号状态。”

理论上是防伪的

在5月3日,Google 宣布 BIMI对所有Google Workspace客户及个人Google账户用户的全面可用性时,公司强调了这一功能的安全益处。

“这将帮助用户辨识来自合法发送者的信息与冒名顶替者的信息,”Google表示。

蘑菇加速器1.10“强大的电子邮件认证帮助用户和邮件安全系统识别并阻止垃圾邮件,同时让发送者能够利用其品牌可信度。这增强了用户对邮件来源的信心,也为读者提供更深度的体验,为每个人创造更好的电子邮件生态系统。”

鉴于Gmail和Google Workspace在个人及商业邮件平台上的普及,服务用户成为了威胁行为者的天然目标。

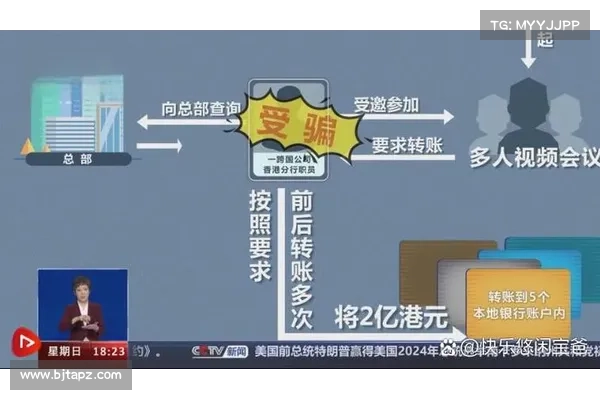

在向这两个平台推送BIMI不到一个月后,新罕布什尔州的安全架构师Chris Plummer收到了一个伪造的恶意电子邮件,邮件被错误标记为由UPS发送。

BIMI的利弊

Plummer在Twitter上表示,他通过Google的漏洞奖励计划向公司报告了这一漏洞,但Google以“不会修复预期行为”驳回了他的报告。

“发送者找到了一种欺骗@gmail的官方批准方式,而最终用户会相信这一点。此信息从一个Facebook账户发送,通过UK的网络区块,再到O365,最后到我这里。没有任何合法性可言。Google只是不想诚实地处理这个报告。”

Plummer表示:“怎么会有骗子如此令人信服地冒充@UPS,这是‘预期行为’呢?发送者找到了一种方式来欺骗@gmail的官方批准,而最终用户会对此信任。”

他还发布了电子邮件头信息,表明伪造的信息未能通过发送者策略框架SPF认证,这是另一种验证方法。

在他的推文引起广泛关注后,Google的安全团队联系Plummer,表示他们对其漏洞奖励请求的决定发生了变化。

“在仔细审查后,我们意识到这确实不像是一个通用的SPF漏洞。因此我们将重新审视此问题,相关团队将更深入地了解情况。”

这是一个漏洞,而不是特性

“我们再次为之前的混淆表示歉意,我们理解最初的回应可能让您感到沮丧,感谢您始终坚持要求我们仔细审查这个问题!”

Plummer